Обновление корневых сертификатов в Windows с помощью GPO в изолированных средах

Если у вас возникла задача регулярного обновления корневых сертификатов в изолированном от Интернета домене Active Directory, есть несколько более сложная схема обновления локальных хранилищ сертификатов на компьютерах домена с помощью групповых политик. В изолированных сетях Windows вы можете настроить обновление корневых сертификатов на компьютерах пользователей несколькими способами.

Первый способ предполагает, что вы регулярно вручную скачиваете и копируете в вашу изолированную сеть файл с корневыми сертификатами, полученный так:

certutil.exe –generateSSTFromWU roots.sst

Затем сертификаты из данного файла можно установить через SCCM или PowerShell логон скрипт в GPO:

$sstStore = ( Get-ChildItem -Path \dc01SYSVOLwinitpro.ru

ootcert

oots.sst )$sstStore | Import-Certificate -CertStoreLocation Cert:LocalMachineRoot

Второй способ предполагает получение актуальных корневых сертификатов с помощью команды:

Certutil -syncWithWU -f \dc01SYSVOLwinitpro.ru

ootcert

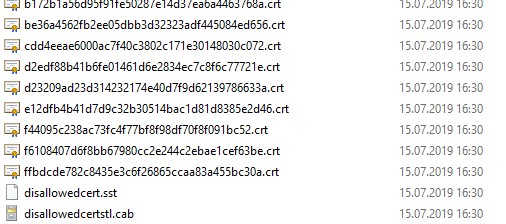

В указанном сетевом каталоге появится ряд файлов корневых сертификатов (CRT) и в том числе файлы (authrootstl.cab, disallowedcertstl.cab, disallowedcert.sst, thumbprint.crt).

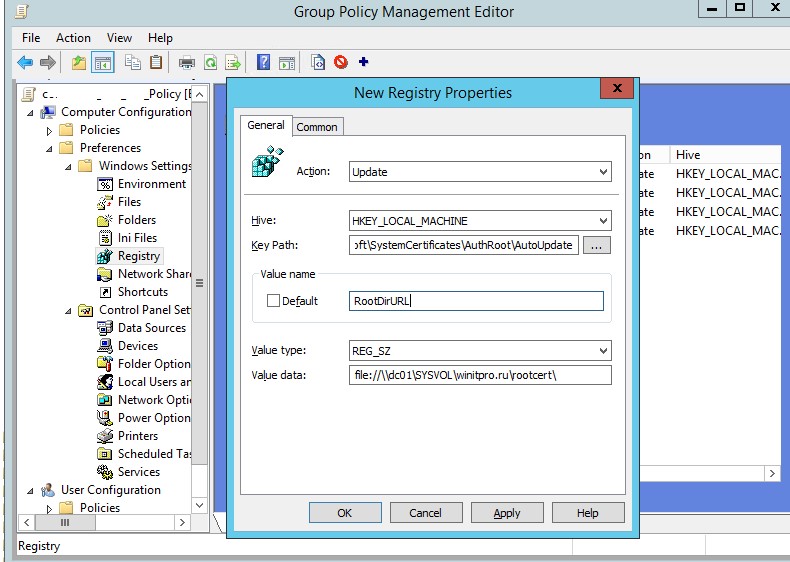

Затем с помощью GPP нужно изменить значение параметра реестра RootDirURL в ветке HKLMSoftwareMicrosoftSystemCertificatesAuthRootAutoUpdate. Этот параметр должен указывать на сетевую папку, из которой клиентам нужно получать новые корневые сертификаты. Перейдите в секцию редактора GPO Computer Configuration -> Preferences -> Windows Settings -> Registry. И создайте новый параметр реестра со значениями:

Action: UpdateHive: HKLMKey path: SoftwareMicrosoftSystemCertificatesAuthRootAutoUpdateValue name: RootDirURLType: REG_SZValue data: file://\dc01SYSVOLwinitpro.ru

ootcert

Осталось назначить эту политику на компьютеры и после обновления политик проверить появление новых корневых сертификатов в хранилище.

В этой статье мы рассмотрели несколько способов обновления корневых сертификатов на ОС Windows, изолированной от Интернета.

Обновлено: Май 2010 г.

Назначение: Windows Server 2003, Windows Server 2003 R2, Windows Server 2003 with SP1, Windows Server 2003 with SP2

Причины обновления корневых сертификатов?

Важно всегда запускать системное диагностическое сканирование, когда обновления Windows не могут загрузить или установить, чтобы определить основную причину проблемы. Microsoft предоставляет средство устранения неполадок для связанных с Windows Update ошибок, которые обнаруживают проблему и, скорее всего, могут ее автоматически исправить

Тем не менее, всегда есть такие типы ошибок, которые трудно скопировать.

Ниже приведены некоторые шаги, которые помогут вам устранить проблему и исправить ее.

- Очистите временные файлы и интернет-кеш и перезагрузите компьютер.

- Отключите брандмауэр и антивирусное программное обеспечение.

- Use the Microsoft’s Windows Update Troubleshooter to reset Windows Updates settings to defaults.

- Сбросьте папку распространения программного обеспечения.

- Сбросьте папку Catroot.

- Загрузите в состояние чистой загрузки и снова запустите Центр обновления Windows.

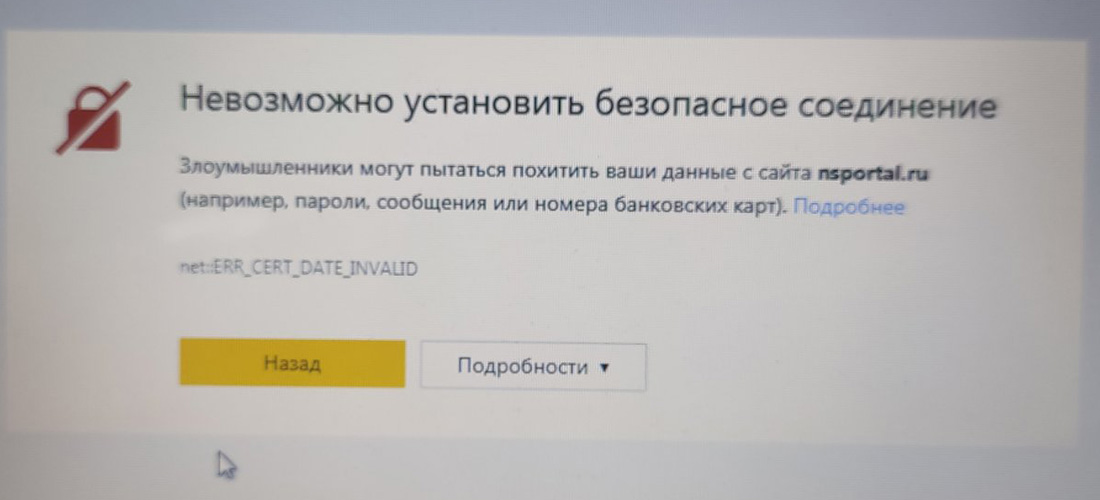

Когда вы получили предупреждение от своего браузера с указанием ошибки сертификата, вы можете сделать некоторые способы защитить себя от вредоносных атак.

Сначала определите источник ошибки. Это может быть сертификат с истекшим сроком действия или временное несоответствие между вашим компьютером и сертификатом. Исправьте эти ошибки и попробуйте перезагрузить свой сайт. Если ничего не происходит, это может быть вредоносное перенаправление на плохой веб-сайт. Обратитесь к администратору веб-сайта, если вы действительно доверяете сайту. Или вы можете попробовать открыть веб-сайт в другом браузере. Но, если вы не доверяете веб-сайту, никогда не открывайте его снова и не используйте альтернативный сайт.

Как очистить или отключить HSTS в Firefox

По сравнению с Chrome, Firefox имеет несколько способов очистки или отключения настроек. Для начала автоматический метод.

Автоматический метод отключения HSTS в Mozilla

- Откройте Firefox и убедитесь, что все открытые вкладки или всплывающие окна закрыты.

- Нажмите Ctrl + Shift + H (или Cmd + Shift + H на Mac), чтобы открыть меню библиотеки .

- Найдите сайт, для которого вы хотите удалить настройки HSTS. Вы можете упростить для себя, используя панель поиска в верхнем правом углу.

- Как только вам удастся найти веб-сайт, для которого вы пытаетесь очистить настройки HSTS, щелкните по нему правой кнопкой мыши и выберите Забыть об этом сайте . Это очистит настройки HSTS и другие кэшированные данные для этого конкретного домена.

- Перезапустите Firefox и посмотрите, была ли проблема решена. Если это была проблема HSTS, то теперь вы сможете нормально просматривать веб-сайт и Firefox не будет производить принудительный переброс http на https.

Ручной метод для Firefox

Данный метод можно еще назвать методом очистки HSTS путем очистки настроек сайта.

- Откройте Firefox, нажмите на значок «Библиотека» и выберите «Журнал»

- Далее выберите пункт «Удалить историю»

- В окне «Удаление всей истории» установите в раскрывающемся меню «Диапазон времени» значение «Все». Затем разверните меню «Данные» и снимите все флажки, кроме «Настройки сайта» и нажмите «Удалить сейчас», чтобы очистить все настройки сайта, включая настройки HSTS . Далее перезагрузите Firefox и посмотрите, была ли проблема решена при следующем запуске.

Добавление сертификата

Если у вас есть возможность скачать файл-сертификат веб-ресурса или группы веб-ресурсов, которые вы не можете открыть в виду появления ошибки верификации ключа, проигнорируйте уведомления и загрузите его на компьютер (ссылка на скачивание, как правило, размещена в специальных разделах), а затем добавьте в IE. Файл с данными SSL сертификата может иметь расширение .pem, .cer, .crt,.pfx, .der, .pkcs.

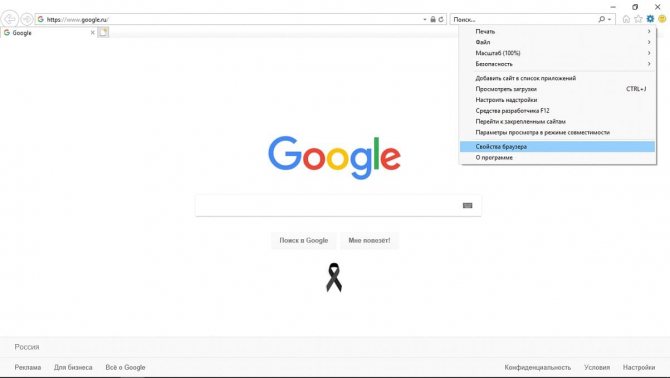

Пошагово эта процедура выполняется следующим образом: 1. В меню выберите пункт «Свойства браузера».

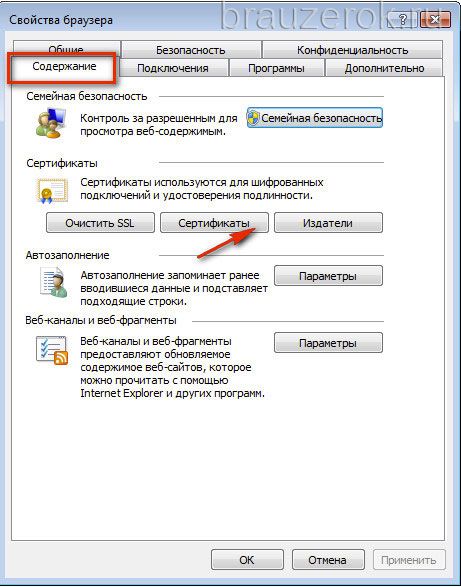

2. Кликните вкладку «Содержание».

3. Нажмите кнопку «Сертификаты».

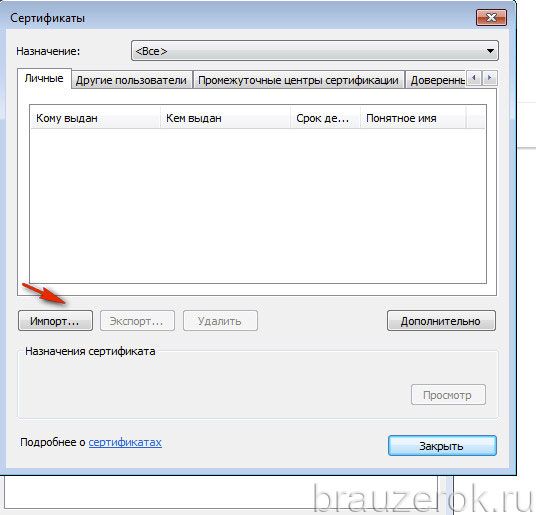

4. Чтобы добавить ключ-файл, в новом окне кликните «Импорт… »

5. В панели «Мастер… » щёлкните «Далее».

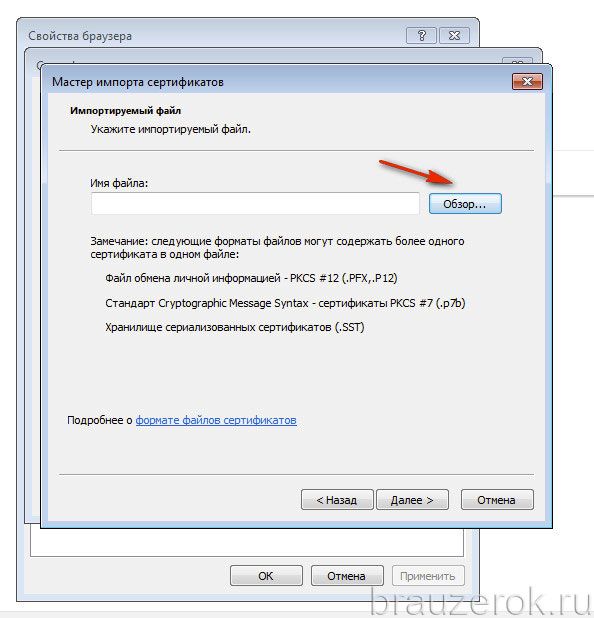

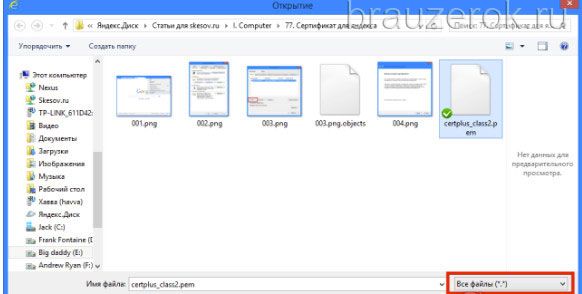

6. Щёлкните кнопку «Обзор». Чтобы установить сертификат, в системном окне кликом мышки выделите его (файл) и нажмите «Открыть».

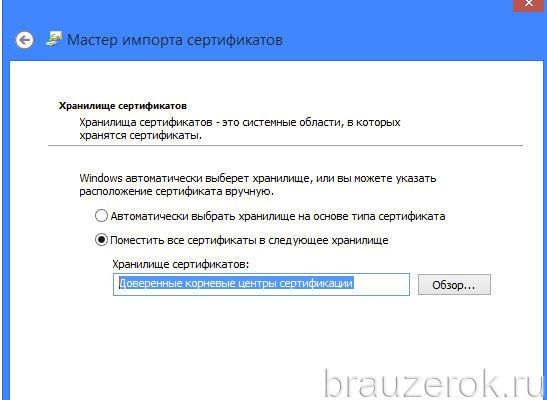

7. Далее задайте настройки размещения ключа:

- клацните кнопку рядом со строкой «Поместить все сертификаты… »;

- в строке «Хранилище… » задайте значение «Доверенные корневые центры… ».

А потом нажмите «Далее».

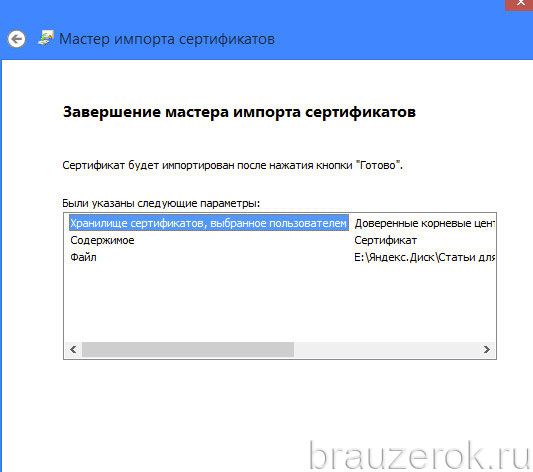

8. По завершении процедуры отобразятся параметры импорта. Кликните в этом окне «Готово».

9. Если сделали всё правильно и добавленный ключ действительный, появится сообщение «Импорт успешно выполнен».

Каждый из рассмотренных способов целесообразно применять в зависимости от конкретной ситуации — причины возникновения ошибки верификации протокола. Но помните, что незнакомые сайты с подобными неполадками, в особенности те которые предлагают выполнять всевозможные платёжные операции, лучше обходить стороной.

Зачастую, при работе с браузерами, могут возникать различные ошибки. Причины у них могут быть разными, как и влияние, которое они оказывают на работу браузера.Из них можно выделить те, которые чаще всего встречаются. В этой статье научим вас как исправить некоторые ошибки Internet Explorer.

Настройка несоответствия имен

Если вы получаете сообщение «Сертификат безопасности, представленный этим сайтом, был выпущен для адреса другого сайта» с ошибкой вашей версии сертификата безопасности, это может означать, что сертификат имеет несоответствующее имя. Вам не следует изменять этот параметр, так как он должен быть включен, чтобы избежать проблем с безопасностью, но если вы настаиваете, выполните следующие действия:

CCNA, веб-разработчик, ПК для устранения неполадок

Я компьютерный энтузиаст и практикующий ИТ-специалист. У меня за плечами многолетний опыт работы в области компьютерного программирования, устранения неисправностей и ремонта оборудования. Я специализируюсь на веб-разработке и дизайне баз данных. У меня также есть сертификат CCNA для проектирования сетей и устранения неполадок.

Источник

Установка сертификатов удостоверяющих центров

Установка сертификата удостоверяющего центра производится один раз.

Как добавить сертификат удостоверяющего центра в список доверенных сертификатов

Для того чтобы добавить сертификат удостоверяющего центра в список доверенных корневых центров сертификации, необходимо:

• Открыть свойства установленного криптопровайдера (через меню компьютера » Пуск» -> » Панель управления» -> «КриптоПро CSP» ).

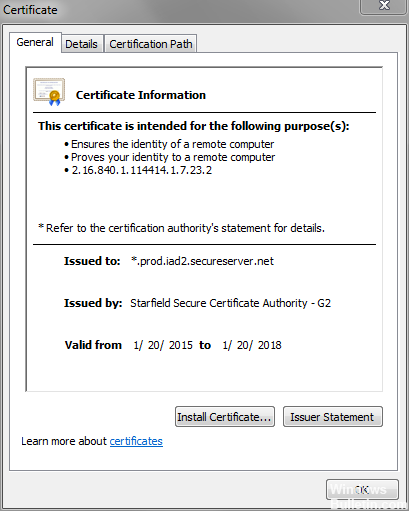

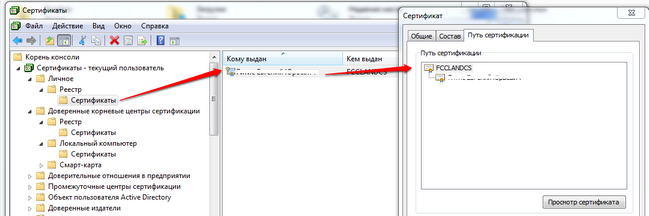

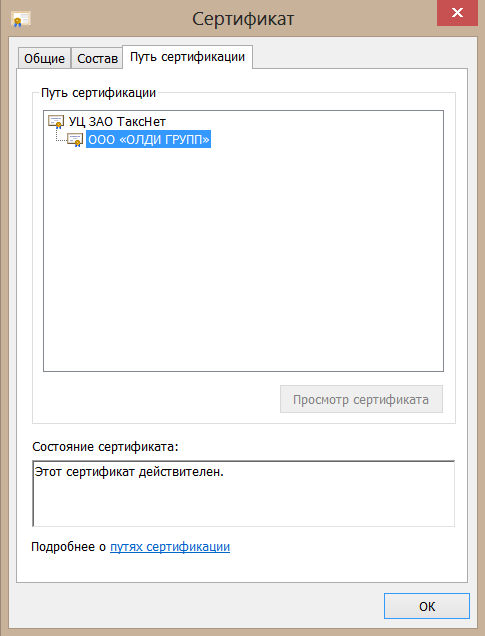

• Открыть свойства сертификата. В появившейся форме » Сертификат» необходимо перейти на вкладку «Пути сертификации» и выбрать сертификат удостоверяющего центра (см.145).

Рисунок 145 — Порядок открытия свойств сертификата удостоверяющего центра

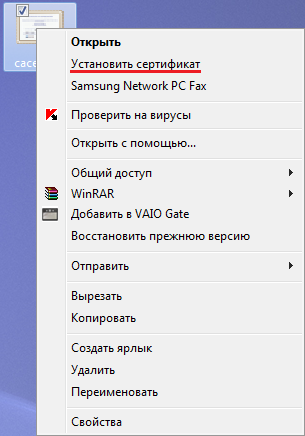

• Нажать кнопку » Просмотр сертификата» . В открывшейся форме » Сертификат» нажать кнопку «Установить сертификат» (см.146).

Рисунок 146 — Форма сертификата удостоверяющего центра

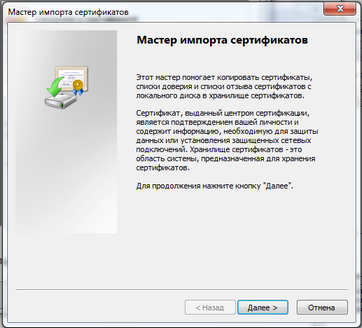

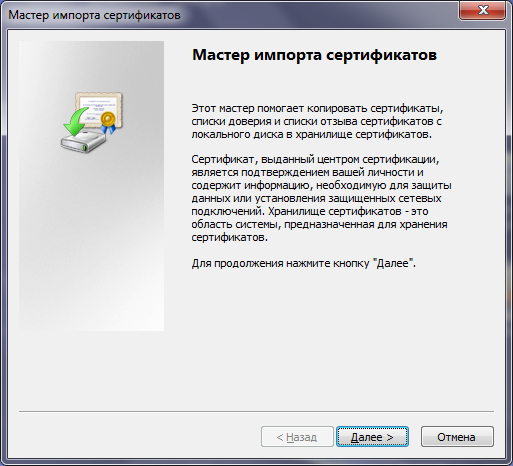

• Откроется мастер импорта сертификатов, необходимо нажать кнопку «Далее >» (рис.147).

Рисунок 147 — Форма мастера импорта сертификатов

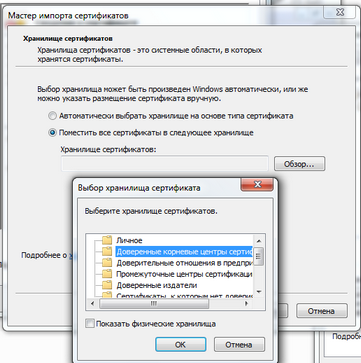

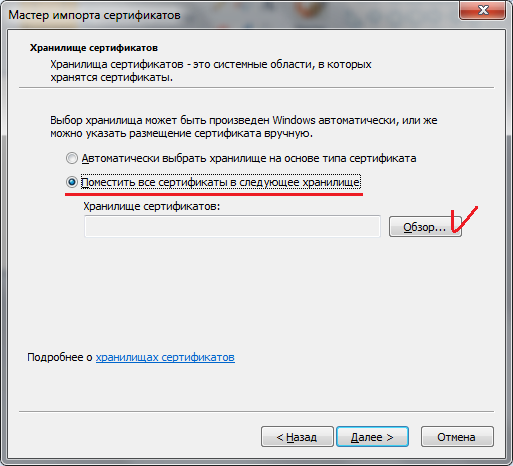

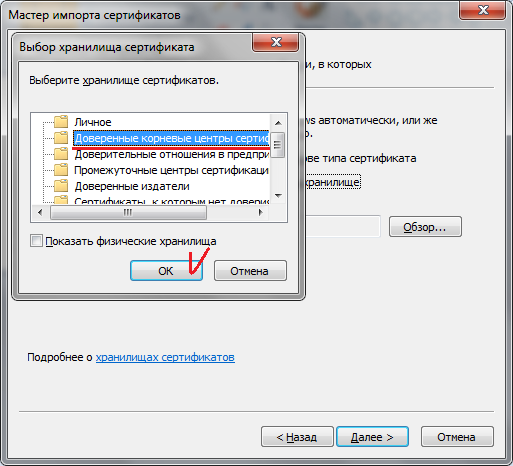

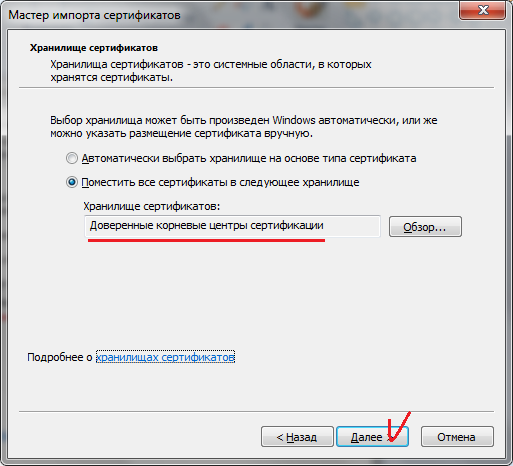

• В открывшейся форме выбрать пункт «Поместить все сертификаты в следующее хранилище» и нажать кнопку » Обзор» . В появившемся окне » Выбор хранилища сертификатов» выбрать папку » Доверенные корневые центры сертификации» и нажать кнопку » ОК» , чтобы подтвердить свой выбор (рис.148).

Рисунок 148 — Помещение сертификата в доверенные корневые центры сертификации

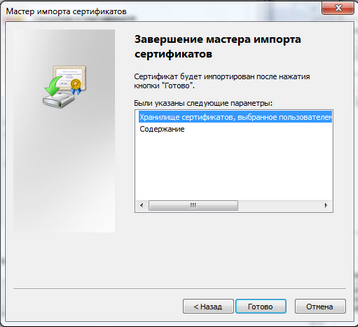

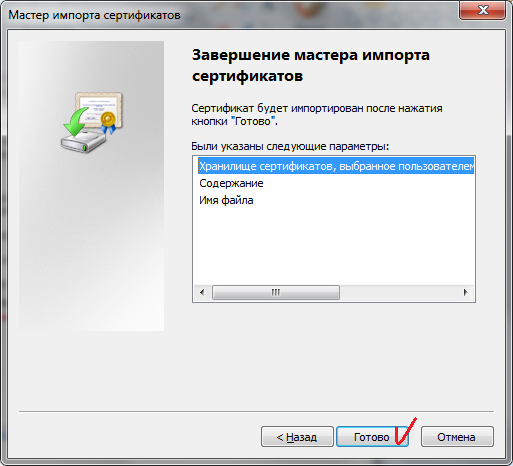

• Нажать кнопку » Далее >» , в открывшейся форме нажать » Готово» , чтобы завершить установку либо » Отмена» , чтобы отменить внесённые изменения (рис.149).

Рисунок 149 — Завершение мастера импорта сертификатов

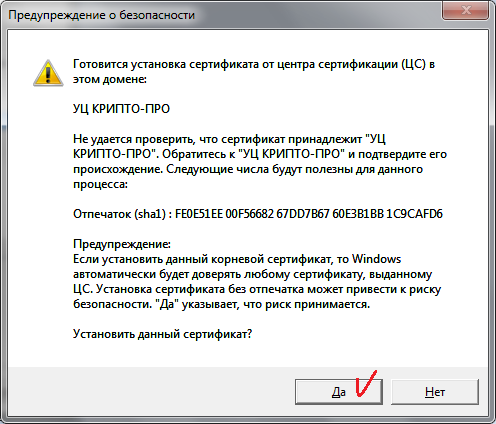

• В результате после нажатия кнопки » Готово» появится сообщение (рис.150).

Что случилось?

Как оказалось, у одного из крупных поставщиков сертификатов Let`s Encrypt, 30 сентября в 14.01 по Гринвичу (17.01 мск) 2021 года истек корневой сертификат безопасности «IdentTrust DST Root CA X3».

Let’s Encrypt – некоммерческая организация по выпуску бесплатных цифровых сертификатов для шифрования соединений между устройствами и интернетом. Основная цель сертификатов – это защита данных от перехвата во время передачи данных.

Этот сертификат использовался на миллионах устройств, выпущенных до 2015 года. И теперь при попытке зайти на некоторые сайты браузер стал выдавать ошибку:

В основном с этим столкнулись пользователи старых систем, например, такие как: Windows XP, Windows 7, iOS-устройства (до версии iOS 10), Android (до версии 7.1.1), MAC (до версии 10.12.0), консоли старых поколений (PlayStation, Xbox), Ubuntu (до версии 16.04) и т.д.

Далее мы разберемся, как нам победить эту ошибку, а вы уже сами решите какой из способов вам подходит.

Загрузка файла сертификата в IE

В Internet Explorer специалистами Майкрософт была предусмотрена возможность добавления сертификатов вручную. Речь идёт, разумеется, о вполне безопасных ресурсах, возникновение ошибки на которых не связано с угрозами безопасности.

Для добавления ключа такого сертификата в браузер нужно, проигнорировав ошибку безопасности, перейти на соответствующий сайт и отыскать при наличии ссылку на загрузку ключа. (файлы типа *.cer, *pkcs, *.crt и др.). Загрузив сертификат, можно добавить его в браузер. Для этого требуется:

- В правом верхнем углу окна Internet Explorer нужно нажать на значок шестерёнки, вызывая таким способом основное меню обозревателя.

- Перейти в пункт «Свойства обозревателя».

- Во вкладке «Содержание» выбрать «Сертификаты», затем «Импорт».

- Откроется «Мастер импорта сертификатов», где нужно нажать «Далее».

- Кликнуть «Обзор», после чего перейти в папку, куда файлы сертификатов были загружены, и выбрать нужный.

- Определить место хранения ключей: автоматически (по выбору системы) или вручную, выбрав место хранения и название хранилища, после чего нажать кнопку «Далее».

- Когда процесс создания хранилища будет завершён, «Мастер импорта сертификатов»» отобразит финальное диалоговое окно, в котором будут отображены заданные пользователем параметры.

- После нажатия кнопки «Готово» сертификаты будут загружены в браузер, а также проверена их актуальность. Если не возникло никаких проблем, интеграция и настройка сертификатов будет завершена, что Мастер подтвердит сообщением «Импорт успешно выполнен».

Иногда при подключении в браузере Internet Explorer к защищённому веб-ресурсу отображается предупреждение об ошибке сертификата безопасности. Возникать эта неполадка может по разным причинам:

- некорректно установлены дата и время в системе (более позднее время, чем срок действительности ключа);

- антивирусная программа, фаервол принимает за ошибочный сертификат доверенный;

- в браузере Интернет Эксплорер открыт мошеннический сайт с фейковым ключом безопасности либо безопасный сайт, но с просроченным сертификатом.

Эта статья поможет вам устранить ошибки сертификатов Internet Explorer. В ней рассматриваются различные способы решения данной проблемы.

Установка Windows 11 с нуля без TPM 2.0 и Secure boot с помощью AutoUnattend.xml

AutoUnattend.xml — это файл, который используется для автоматизации установки Windows. С его помощью можно задать ответы на вопросы установщика, которые задаются пользователю во время инсталяции, тем самым автоматизировав установку Windows.

Также данный файл можно использовать для того чтобы во время установки внести описанные выше изменения в реестр и тем самым обойти проверку TPM 2.0, Secure Boot и остальных требований Windows 11.

Чтобы воспользоваться этим способом создайте текстовый файл с именем «AutoUnattend.xml» и вставьте в него код приведен ниже. Также вы можете скачать уже готовый файл:

AutoUnattend.xml

<?xml version="1.0" encoding="utf-8"?> <unattend xmlns="urn:schemas-microsoft-com:unattend"> <settings pass="windowsPE"> <component name="Microsoft-Windows-Setup" processorArchitecture="amd64" publicKeyToken="31bf3856ad364e35" language="neutral" versionScope="nonSxS" xmlns:wcm="http://schemas.microsoft.com/WMIConfig/2002/State" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"> <RunSynchronous> <RunSynchronousCommand wcm:action="add"> <Order>1</Order> <Path>reg add HKLM\System\Setup\LabConfig /v BypassTPMCheck /t reg_dword /d 0x00000001 /f</Path> </RunSynchronousCommand> <RunSynchronousCommand wcm:action="add"> <Order>2</Order> <Path>reg add HKLM\System\Setup\LabConfig /v BypassSecureBootCheck /t reg_dword /d 0x00000001 /f</Path> </RunSynchronousCommand> <RunSynchronousCommand wcm:action="add"> <Order>3</Order> <Path>reg add HKLM\System\Setup\LabConfig /v BypassRAMCheck /t reg_dword /d 0x00000001 /f</Path> </RunSynchronousCommand> <RunSynchronousCommand wcm:action="add"> <Order>5</Order> <Path>reg add HKLM\System\Setup\LabConfig /v BypassCPUCheck /t reg_dword /d 0x00000001 /f</Path> </RunSynchronousCommand> <RunSynchronousCommand wcm:action="add"> <Order>4</Order> <Path>reg add HKLM\System\Setup\LabConfig /v BypassStorageCheck /t reg_dword /d 0x00000001 /f</Path> </RunSynchronousCommand> </RunSynchronous> </component> </settings> </unattend>

Дальше получившийся xml-файл нужно поместить в корень загрузочной флешки с Windows 11 или в корень ISO-файла, если вы планируете установку на виртуальную машину.

В результате, при использовании такой загрузочной флешки или ISO-файла, изменения в реестр будут внесены автоматически, что вынудит установщик пропустить проверку TPM 2.0, Secure Boot и установить Windows 11 на несовместимый компьютер.

Как установить корневые сертификаты Windows 10

Корневые сертификаты – это сертификаты открытых ключей, которые помогают вашему браузеру определить, является ли общение с веб-сайтом подлинным, и основано на том, является ли орган, выдавший лицензию, доверенным и остается ли цифровой сертификат действительным. Если цифровой сертификат не принадлежит доверенному органу, вы получите сообщение об ошибке в виде « Проблема с сертификатом безопасности этого веб-сайта », и браузер может заблокировать связь с веб-сайтом.

Windows 10 имеет встроенные сертификаты и автоматически обновляет их. Однако вы все равно можете вручную добавить дополнительные корневые сертификаты в Windows 10 из центров сертификации (ЦС). Существует множество органов по выдаче сертификатов, среди которых наиболее известны Comodo и Symantec.

Что такое корневые сертификаты Windows 7, 10 и XP

Сами по себе сертификаты — это меры безопасности. Они показывают, настоящее ли сообщение или запрос пришел пользователю, серверу или же это подделка. Корневые сертификаты являются основными.

Как удалить или обновить сертификаты на Windows

К сведению! Существуют также сертификаты для подделки подтверждения, например, SuperFish.

Эти записи учитываются в первую очередь при установке связи через Интернет. Они свидетельствуют о том, что сообщение, переданное с одного устройства на другое, настоящее, то есть оно основано на технологии, выдаваемой органом по сертификации. В операционной системе есть список этих самых сертификатов. Они по умолчанию становятся доверенными. Google Chrome, Opera, Mozilla Firefox и другие браузеры постоянно используют их для подключения к различным сайтам.

Они также служат шифром, когда пользователь передает информацию какому-либо ресурсу. Соответственно, если сертификат недостоверный, то соединение не установится в целях безопасности. Например, определенная группа сертификатов разработана для обмена данными и запросами между браузером и сайтом. С их помощью система шифрует пароли, важные файлы, исходные коды при передаче информации.

Обратите внимание! Эти удостоверения, как правило, делятся на отрасли. Одни отвечают за безопасность внутри электронных почт, другие работают с передачей и принятием данных запросов и т. д

Еще одна функция — определение важности установки связи. Система автоматически определяет, для чего сайту нужны какие-либо данные, чтобы разрешить или отказать в доступе

Кстати, некоторые вредоносные программы могут подставлять в список свои договоренности, после чего перенаправить пользователя на вирусный сайт, где успешно украсть его информацию. Поэтому важно не устанавливать сторонний софт и ничего не подтверждать без прочтения.

Следовательно, сертификаты выполняют следующие функции:

- они шифруют данные, что предотвращает их перехват и расшифровку во время прохождения http/https запроса;

- определяют необходимость установки связи веб-браузера с сайтом;

- устанавливают соединение только с надежными источниками.

Список с папками сертификатов ОС Windows

Если бы их не существовало вообще, то все устройства доверяли бы друг другу. Из-за этого было бы множество незащищенных соединений и терабайтов перехваченной, украденной информации. Если удалить все нужные сертификаты с компьютера, то в браузере будет написано, что соединение небезопасное. В таком случае не будут работать даже самые простые программы, требующие Интернет, к примеру, карта. Даже не удастся посмотреть погоду.

К сведению! Если с компьютера вынуть батарейку, и после включения сбросится дата, то практически ни один сайт не разрешит соединение. Похожее происходит при некачественных сертификатах

Можно ли без корневого сертификата установить ЭП

Если у субъекта нет корневого сертификата, установить ЭЦП в систему он сможет. Однако полноценно использовать её не получится, так как для подписания этой подписью документа обязательно потребуется КС.

Во-первых, подпись будет считаться недействительной, а во-вторых, программа криптошифрования при подписании будет постоянно выводить ошибку и подписать документ не получится.

Использование ЭЦП без сертификатов на интернет-сервисах при авторизации не получится также. В этом случае не будет производиться даже считывание открытого ключа подписи. Постоянно будет сообщаться об ошибке, которая не позволяет проверить подлинность используемой подписи.

Как добавить корневые сертификаты Windows 10 вручную?

- Установить сертификаты из доверенных ЦС

- Установите сертификаты с помощью консоли управления Microsoft

Способ 1. Установите сертификаты из доверенных ЦС

Вот как вы можете добавить цифровые сертификаты в Windows 10 из доверенных центров сертификации.

Во-первых, вам нужно загрузить корневой сертификат из ЦС. Например, вы можете скачать его с сайта GeoTrust.

Затем откройте локальную политику безопасности в Windows, нажав горячую клавишу Win + R и введите «secpol.msc» в текстовом поле «Выполнить»

Обратите внимание, что Windows 10 Home edition не включает редактор локальной политики безопасности.

Затем нажмите Политики открытого ключа и Параметры проверки пути сертификата , чтобы открыть окно Свойства параметров проверки пути сертификата.

Перейдите на вкладку «Магазины» и установите флажок Определить эти параметры политики .

Выберите параметры Разрешить доверенные корневые центры сертификации для проверки сертификатов и Разрешить пользователям доверять сертификатам доверенных сертификатов , если они еще не выбраны.

Вам также следует установить флажки Сторонние корневые центры сертификации и корпоративные корневые центры сертификации и нажать кнопки Применить > ОК , чтобы подтвердить выбранные настройки.

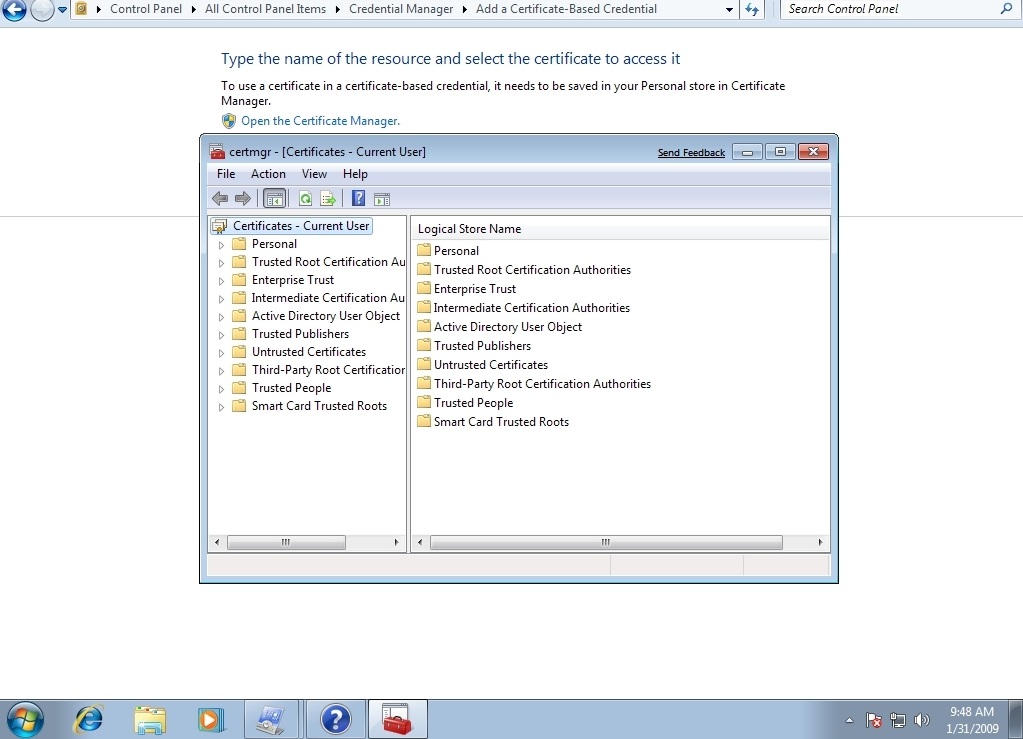

Затем нажмите горячую клавишу Win + R и введите «certmgr.msc» в текстовом поле «Выполнить», чтобы открыть окно, показанное на снимке экрана ниже. Это менеджер сертификации, который перечисляет ваши цифровые сертификаты.

Нажмите Доверенные корневые центры сертификации и щелкните правой кнопкой Сертификаты , чтобы открыть контекстное меню.

Выберите Все задачи > Импорт в контекстном меню, чтобы открыть окно, показанное ниже.

Нажмите кнопку Далее , нажмите Обзор, и выберите корневой файл цифрового сертификата, сохраненный на жестком диске.

Снова нажмите Далее , чтобы выбрать Автоматически выбирать хранилище сертификатов на основе типа сертификата .

Затем нажмите Далее > Готово , чтобы завершить работу мастера импорта

Откроется окно, подтверждающее, что « импорт был успешным. »

Способ 2. Установите сертификаты с помощью консоли управления Microsoft

- Вы также можете добавить цифровые сертификаты в Windows с помощью консоли управления Microsoft. Нажмите клавишу Win + R и введите «mmc» в «Выполнить», чтобы открыть окно ниже.

- Нажмите Файл , а затем выберите Добавить/удалить оснастки , чтобы открыть окно на снимке экрана ниже.

- Затем выберите Сертификаты и нажмите кнопку Добавить .

- Откроется окно оснастки «Сертификаты», в котором можно выбрать Учетная запись компьютера > Локальная учетная запись и нажать кнопку Готово , чтобы закрыть окно.

- Затем нажмите кнопку ОК в окне «Добавить или удалить оснастку».

- Теперь вы можете выбрать Сертификаты и щелкнуть правой кнопкой мыши Доверенные корневые центры сертификации в окне консоли MMC, как показано ниже.

- Затем нажмите Все задачи > Импорт , чтобы открыть окно мастера импорта сертификатов, из которого можно добавить цифровой сертификат в Windows.

Теперь вы установили новый доверенный корневой сертификат в Windows 10. Таким же образом вы можете добавить еще много цифровых сертификатов для этой ОС и других платформ Windows. Просто убедитесь, что сторонние цифровые сертификаты поступают от доверенных центров сертификации, таких как GoDaddy, DigiCert, Comodo, GlobalSign, Entrust и Symantec.

Примечание редактора . Этот пост был первоначально опубликован в апреле 2017 года и с тех пор был полностью переработан и обновлен для обеспечения свежести, точности и полноты.

Портал «Моя ЭЦП»

Notice: Trying to access array offset on value of type bool в функции block_inject_do_injection() (строка 271 в файле /var/www/allakunin/data/www/my-ep.ru/sites/all/modules/block_inject/block_inject.module).

При проверке Электронной подписи (ЭЦП) ваш компьютер не только должен определить сроки действия Вашей ЭЦП, но также и понимать кем была выпущена Электронная подпись. В каждом сертификате ЭЦП указано каким Удостоверяющем центром(УЦ) была выпущена подпись. После того, как система «прочитала» изготовителя ЭЦП, нужно получить информацию о самом этом изготовителе. Для этого, на компьютер пользователя устанавливается корневой сертификат.

Если на компьютере пользователя установлен корневой сертификат Удостоверяющего центра, то все сертификаты выпущенные этим УЦ считаются действительными (при условии, что срок их действия ещё не истёк).

Учитывая всё вышеизложенное, мы приходим к выводу, что для того, чтобы сертификат электронной подписи воспринимался системой как «действительный», нужно устанавливать корневые сертификаты Удостоверяющего Центра которым была выпущена ЭЦП.

Приступим к установке корневого сертификата:

1. Дважды кликните по сохранённому сертификату или нажмите правой кнопкой мышки и выберите пункт, как показано на рисунке.

2. В появившемся окне нажмите кнопку «Далее».

3. В следующем окне, выберите пункт «Поместить все сертификаты в следующее хранилище» и нажмите на кнопку «Обзор…».

4. Во всплывающем окне, выберите пункт «Доверенные корневые центры сертификации» и нажмите «ОК».

5. Всплывающее окно закроется и у Вас должно быть так, как показано на рисунке. Если информация в поле «Хранилище сертификатов» не появилась, вернитесь к пунктам 3, 4 и повторите эти шаги заново. Если всё отобразилось, как показано на рисунке, нажмите «Далее».

6. По завершении нажмите «Готово».

7. После закрытия окна «Мастер импорта сертификатов» система может выдать предупреждение об установке сертификатов на Ваш компьютер. Данное сообщение может появиться несколько раз. Каждый раз нажимайте кнопку «ДА».

8. Если предыдущее сообщение не появилось, в следующем окне нажмите «ОК», как показано на рисунке.

Подравляем! Теперь корневой сертицикат Удостоверяющего Центра успешно установлен!